永恒之蓝漏洞:全球网络安全警示与防护指南

永恒之蓝:当科技与人性在代码里相遇

凌晨三点,老张的网吧突然断网了。他叼着半截烟头骂骂咧咧重启路由器时,电脑屏幕突然跳出一片深蓝色——不是Windows经典的死机蓝屏,而是带着金属质感的深海蓝,像突然被扔进了数字海洋。

(永恒之蓝漏洞:全球网络安全警示与防护指南)

一、那个改变网络安全史的星期一

2017年5月12日,伦敦某医院的产科护士发现胎儿监护仪集体。几乎西班牙电信公司的工程师看着满屏跳动的加密文件直冒冷汗。后来人们才知道,这都是因为某个神秘组织把美国国家安全局(NSA)泄露的武器级漏洞,改造成了席卷全球的"数字海盗船"。

| 时间 | 受影响机构 | 直接损失 |

| 5月12日晨 | 英国NHS医疗系统 | 19000台设备瘫痪 |

| 同日午间 | 德国铁路系统 | 多班次列车停运 |

1. 漏洞背后的"军火商"

永恒之蓝(EternalBlue)原本是NSA开发的网络武器,就像007电影里Q博士造的黑科技。这个漏洞利用的是Windows系统处理SMB协议时的缓冲区溢出问题——简单说就像往小茶杯里猛灌啤酒,溢出的泡沫就成了黑客的入侵通道。

- 攻击成功率:未打补丁的Win7系统达98%

- 传播速度:平均每2分钟感染一个新网络

- 加密强度:采用RSA-2048+AES-128组合

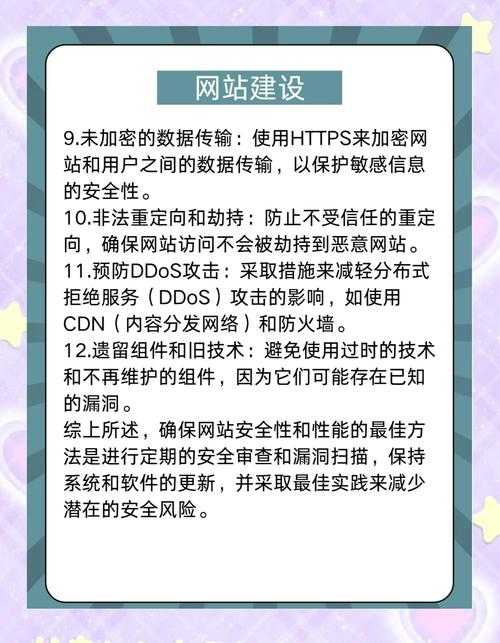

二、我家电脑也会中招吗?

去年帮邻居王阿姨修电脑时,发现她还在用XP系统看股票。老太太坚持"能用就别折腾",直到我给她看了这个对比:

| 防护措施 | 风险等级 |

| 关闭445端口 | 中风险 |

| 安装MS17-010补丁 | 低风险 |

| 使用Win10+防火墙 | 极低风险 |

现在每次路过小区,总能看到王阿姨电脑右下角那个亮着的小盾牌。她说这叫"花小钱买安心",虽然系统更新确实没花她一分钱。

2. 勒索病毒的"商业模式"

黑客们把这次攻击做成了"加盟制":

- 技术组负责武器开发(永恒之蓝漏洞利用)

- 运营组搭建比特币收款系统

- 推广组制作多语言勒索信模板

最讽刺的是,某大学实验室发现病毒代码里居然有拼写检查功能——这些"数字绑匪"在索要赎金时,倒是很注意商务信函的规范性。

三、当消毒水遇见防火墙

疫情那年,某隔离医院同时遭遇了两种病毒攻击。值班医生老李回忆:"早上刚处理完发热患者,下午就看见CT机的启动界面变成了比特币付款说明。"后来他们独创了"双消杀"流程:

- 白大褂消毒→电脑杀毒

- 医疗垃圾密封→数据备份

- 核酸检测→系统漏洞扫描

现在去他们医院,会发现每个护士站的电脑都贴着便签:"下班前记得打补丁,就像记得换口罩"。

窗外的梧桐叶沙沙响着,老张终于修好了网吧的电脑。他不知道的是,此刻全球有2874台设备正在自动下载安全更新——包括他那台老旧的收银机。深蓝色的数字海洋里,总有些微光在悄悄修补漏洞。

发表评论